Windows ファイアウォールのログを確認する

エンドポイントセキュリティ製品の導入評価を行っていた時にネットワーク関係のエラーが発生しインストールできないケースがありました。製品によっては、「指定のポートを開けてください」なんて指定があったりしますので、ファイアウォールでブロックしていないか確認したいと思います。

ログは、破棄されたパケットのみや正常な接続も残すことができるのでざっくりとした通信も確認することができます。

ファイアウォールのログが出力されるように設定する

Windows ファイアウォールは初期設定では、ログが出力されないように構成されています。そのため以下手順で設定を変更し、Windows ファイアウォールのログ出力機能を有効にします。

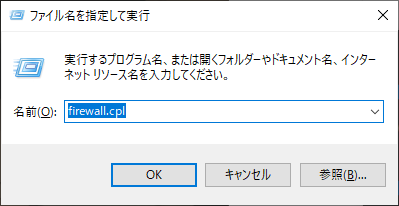

「Windows キー + R」を押し、ファイル名を指定して実行を開きます。「firewall.cpl」と入力して実行します。

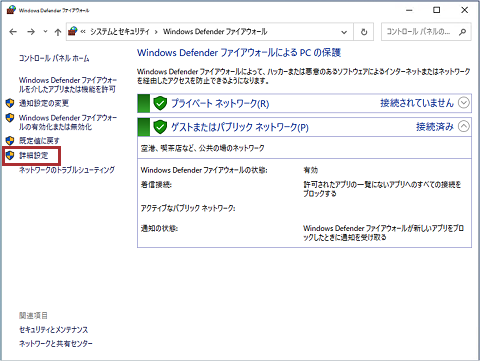

Windows ファイアウォールが開くので、左ペインの「詳細設定」をクリックします。

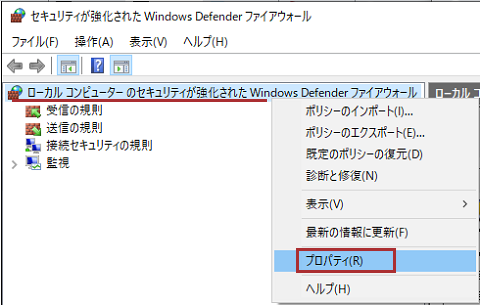

「ローカルコンピュータのセキュリティが強化された Windows Defender ファイアウォール」を右クリックし、表示されたポップアップメニューから「プロパティ」を選択します。

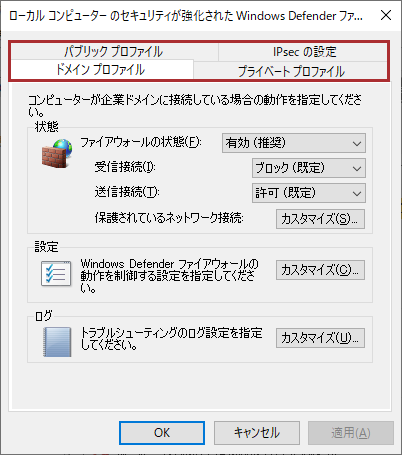

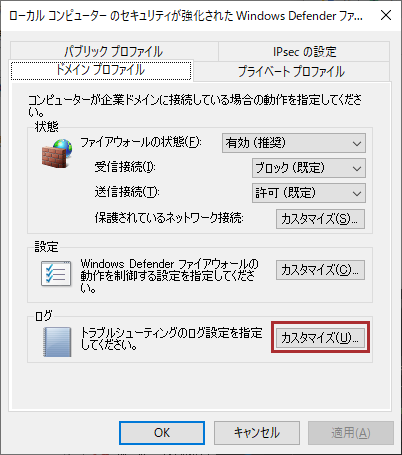

「ローカルコンピュータのセキュリティが強化された Windows Defender ファイアウォール」ダイアログが開くので環境に合わせてタブを選択します。

Active Directory 環境下であれば「ドメイン プロファイル」タブ、そうでない環境の場合は「パブリック プロファイル」といった感じで環境に合わせた選択をします。

ログの「カスタマイズ」をクリックします。

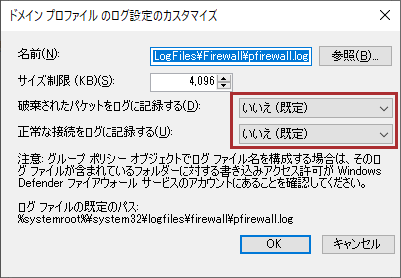

「ログ設定のカスタマイズ」画面が表示されるので、破棄( DROP )されたパケットを記録したい場合は「破棄されたパケットをログに記録する」を「はい」に設定します。許可( ALLOW )されたパケットを記録したい場合は、「正常な接続をログに記録する」を「はい」に設定します。

以上で設定できました。

※デフォルトで出力されたログをメモ帳などで開く場合、「このファイルを開くためのアクセス許可がありません。」と言われます。管理者権限が必要になるため「管理者として実行」を選択してメモ帳を実行する必要があります。

ログに出力される項目

| 項目 | 内容 |

|---|---|

| date | 日付 |

| time | 時間 |

| action | ファイアウォールが検出した通信の動作 OPEN:通信開始 CLOSE:通信終了 ALLOW:許可された通信 DROP:ブロックされた通信 INFO-EVENTS-LOST:発生したが、ログには記録されなかったイベントの数 |

| protocol | 通信プロトコル TCP、UDP、ICMP など |

| src-ip | 送信元 IP アドレス |

| dst-ip | 送信先 IP アドレス |

| src-port | 送信元コンピュータの送信元ポート番号 |

| dst-port | 送信先コンピュータの送信先ポート番号 |

| size | パケットのサイズ(バイト単位) |

| tcpflags | IP パケットの TCP ヘッダー内にある TCP 制御フラグ A:Ack – 受信確認フィールドが有効 F:Fin – 送り手のデータ送信の終了 P:Psh – 強制送信 R:Rst – 接続の強制切断 S:Syn – シーケンス番号の同期 U:Urg – 緊急ポインタ フィールドが有効 |

| tcpsyn | パケットの TCP シーケンス番号 |

| tcpack | パケットの TCP 受信確認番号 |

| tcpwin | パケットの TCP ウィンドウ サイズ(バイト単位) |

| icmptype | ICMP メッセージの Type フィールドを表す番号 |

| icmpcode | ICMP メッセージの Code フィールドを表す番号 |

| info | 操作に応じたその他の情報 |

| path | 送受信に関する情報 SEND:送信 RECEIVE:受信 |